Взлом и трекинг переписки.

Как это работает?

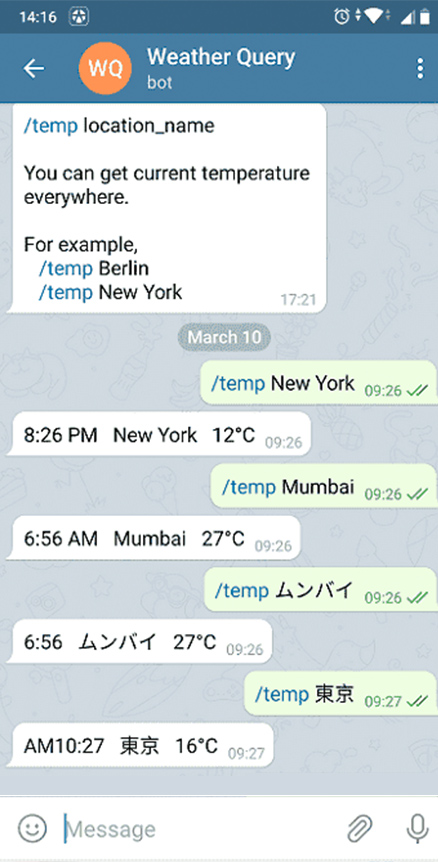

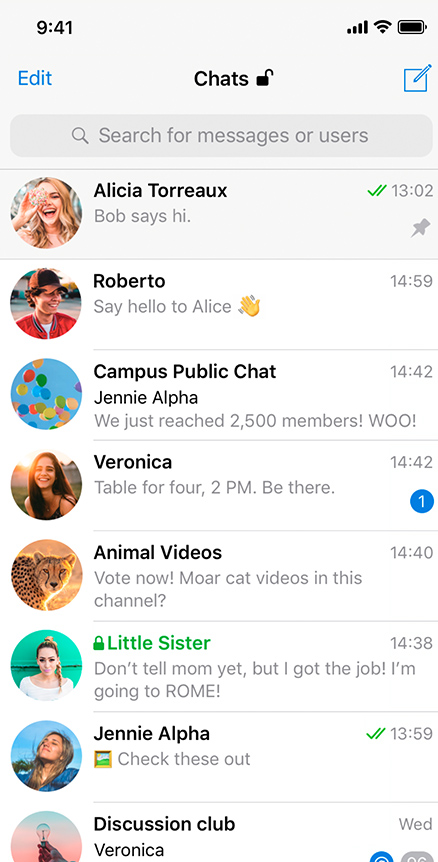

После того, как пользователь укажет данные аккаунта, который он собирается взломать, и запустит взлом, приложение выполнит определенную последовательность операций, по завершению которой Tgtracker будет авторизован в целевую учетную запись на виртуальном устройстве — использование виртуального устройства гарантирует конфиденциальность и анонимность взлома. Первым делом, ПО развернет базу данных аккаунта в стороннем интерфейсе — Панели управления Tgtracker. Затем приложение отправит пользователю уведомление о завершении взлома. После того, как пользователь авторизуется в свой аккаунт, ПО начнет постоянное отслеживание новой активности, и будет оповещать о ней пользователя, учитывая заданные настройки уведомлений.